.:

WORKSHOP NETWORKING IT CAMP 2019

Di sini saya akan menjelaskan kembali tentang materi workshop networking yang di bawakan oleh

Bapak Andry Maulana, M.Kom. Materi yang di sampaikan oleh beliau berjudul

Implementation Link, Aggregation And ROS On Vlan, beliau menjelaskan

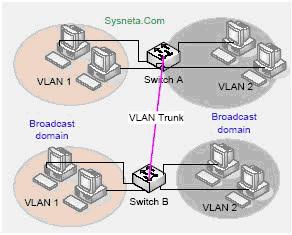

tentang Virtual Local Area Network yaitu VLAN. kemudian beliau memberikan contoh VLAN TRUNKING,

INTERVLAN ROUTING, dan HIRARKI JARINGAN KOMPUTER.

kali ini saya akan menjelaskan kembali apa itu VLAN TRUNKING, INTERVLAN ROUTING, dan HIRARKI JARINGAN KOMPUTER.

I. Pengertian dan Konsep Dasar VTP

VTP adalah adalah suatu protocol untuk mengenalkan suatu atau sekelompok VLAN yang telah ada agar dapat berkomunikasi dengan jaringan. Atau menurut sumber lain mengatakan suatu metoda dalam hubungan jaringan LAN dengan ethernet untuk menyambungkan komunikasi dengan menggunakan informasi VLAN, khususnya ke VLAN. VLAN Trunking Protocol (VTP) merupakan fitur Layer 2 yang terdapat pada jajaran switch Cisco Catalyst, yang sangat berguna terutama dalam lingkungan switch skala besar yang meliputi beberapa Virtual Local Area Network (VLAN).

konsep dasar VTP . (mengenalkan VLAN pada jaringan)

Di dalam artikel VLAN pada beberapa edisi sebelumnya, Anda telah melihat konsep VLAN dan juga VLAN tagging protocol seperti ISL. Jika Anda ingat kembali, tujuan mengonfigurasi VLAN tagging adalah agar traffic dari beberapa VLAN dapat melewati trunk link yang digunakan untuk menghubungkan antar-switch. Meskipun hal ini

merupakan hal yang baik dalam lingkungan yang besar, VLAN tagging tidak melakukan apa-apa untuk mempermudah pengonfigurasian VLAN pada beberapa switch. Di sinilah VTP mengambil bagian.

VLAN merupakan suatu broadcast domain, sekumpulan port atau user yang kita kelompokkan. VLAN dapat mencakup beberapa switch, hal ini dapat dilakukan dengan mengonfigurasi VLAN pada bebarapa switch dan kemudian menghubungkan switch tersebut, dengan satu pasang port per VLAN.

Kelemahan cara ini adalah banyaknya port switch yang menghubungkan switch tersebut. Cara ini juga lebih manual, membutuhkan lebih banyak waktu, dan sulit untuk dikelola. Oleh karena itu, muncullah VLAN trunking yang bertujuan untuk menghubungkan switch dengan interlink (uplink) kecepatan tinggi, dan beberapa VLAN dapat berbagi satu kabel.

Trunk link tidak dibuat untuk satu VLAN tertentu. Satu, beberapa, atau semua VLAN aktif dapat dilewati antar-switch dengan mengguunakan satu trunk link.Adalah mungkin untuk menghubungkan dua switch dengan link fisik terpisah untuk setiap VLAN. Namun dengan semakin banyaknya VLAN yang dibuat, maka jumlah link dapat bertambah dengan cepat. Cara yang lebih efisien adalah dengan menggunakan trunking. Untuk membedakan kepemilikan traffic pada trunk link, switch harus mempunyai metode untuk mengidentifikasi frame setiap LAN.

II. Frame VTP

Karena trunk link dapat digunakan untuk mentransmisi beberapa VLAN, switch harus mengidentifikasi frame setiap VLAN pada waktu mereka dikirim atau diterima melalui trunk link. Identifikasi frame atau tagging, memberi ID yang berbeda untuk setiap frame yang melewati trunk link. ID ini dapat dianggap sebagai nomor VLAN atau “warna” VLAN, karena setiap VLAN yang digambar pada diagram jaringan mempunyai warna yang berbeda. Identifikasi frame VLAN dikembangkan untuk jaringan switch. Pada waktu setiap frame melewati trunk link, suatu pengenal ditambahkan dalam kepala frame. Pada waktu switch yang dilalui menerima frame ini, mereka akan memeriksa pengenalnya untuk mengetahui milik siapa frame tersebut.

III. VTP Domain

Tujuan utama VTP adalah untuk menyediakan fasilitas sehingga switch Cisco dapat diatur sebagai sebagai suatu grup. Sebagai contoh, jika VTP dijalankan pada semua switch Cisco Anda, pembuatan VLAN baru pada satu switch akan menyebabkan VLAN tersebut tersedia pada semua switch yang terdapat VTP management domain yang sama. VTP management domain merupakan sekelompok switch yang berbagi informasi VTP. Suatu switch hanya dapat menjadi bagian dari satu VTP management domain, dan secara default tidak menjadi bagian dari VTP management domain manapun.

Dari sini dapat kita lihat mengapa VTP sangat menguntungkan. Bayangkanlah suatu lingkungan di mana administrator jaringan harus mengatur 20 switch atau lebih. Tanpa VTP, untuk membuat VLAN baru administrator harus melakukannya pada semuanya switch yang diperlukan secara individu. Namun dengan VTP, administrator dapat membuat VLAN tersebut sekali dan VTP secara otomatis akan menyebarkan (advertise) informasi tersebut ke semua switch yang berada di dalam domain yang sama. Keuntungan VTP yang utama adalah efisiensi yang diberikan dalam menambah dan menghapus VLAN dan juga dalam mengubah konfigurasi VLAN dalam lingkungan yang besar.

Secara umum, mengonfigurasi VTP pada switch Cisco Catalyst bukanlah pekerjaan yang sulit. Pada kenyataannya, begitu nama VTP management domain dibuat pada setiap switch, proses pertukaran informasi VTP antar-switch akan dilakukan secara otomatis dan tidak memerlukan konfigurasi lebih lanjut atau pengaturan setiap hari. Namun, untuk mendapatkan gambaran lengkap bagaimana VTP bekerja dalam suatu VTP domain, pertama Anda harus mengetahui mode VTP.

IV. Mode Operasi VTP

Jika Anda ingin membuat switch menjadi bagian dari suatu VTP management domain, setiap switch harus dikonfigurasi dalam satu dari tiga mode VTP yang dapat digunakan. Mode VTP yang digunakan pada switch akan menentukan bagaimana switch berinteraksi dengan switch VTP lainnya dalam management domain tersebut. Mode VTP yang dapat digunakan pada switch Cisco adalah mode server, mode client, dan mode transparent. Mode server—VTP server mempunyai kontrol penuh atas pembuatan VLAN atau pengubahan domain mereka. Semua informasi VTP disebarkan ke switch lainnya yang terdapat dalam domain tersebut, sementara semua informasi VTP yang diterima disinkronisasikan dengan switch lain. Secara default, switch berada dalam mode VTP server. Perlu dicatat bahwa setiap VTP domain paling sedikit harus mempunya satu server sehingga VLAN dapat dibuat, dimodifikasi, atau dihapus, dan juga agar informasi VLAN dapat disebarkan.

- Mode client—VTP client tidak memperbolehkan administrator untuk membuat, mengubah, atau menghapus VLAN manapun. Pada waktu menggunakan mode client mereka mendengarkan penyebaran VTP dari switch yang lain dan kemudian memodifkasi konfigurasi VLAN mereka. Oleh karena itu, ini merupakan mode mendengar yang pasif. Informasi VTP yang diterima diteruskan ke switch tetangganya dalam domain tersebut.

- Mode transparent—switch dalam mode transparent tidak berpartisipasi dalam VTP. Pada waktu dalam mode transparent, switch tidak menyebarkan konfigurasi VLAN-nya sendiri, dan switch tidak mensinkronisasi database VLAN-nya dengan advertisement yang diterima. Pada waktu VLAN ditambah, dihapus, atau diubah pada switch yang berjalan dalam mode transparent, perubahan tersebut hanya bersifat lokal ke switch itu sendiri, dan tidak disebarkan ke swith lainnya dalam domain tersebut.

Kemudian, ketika Anda ingin menambah, menghapus, atau mengubah VLAN, perubahan tersebut secara otomatis dapat disebarkan ke switch mode client. Jika Anda perlu suatu switch yang “standalone”, atau tidak ingin menyebarkan informasi VLAN, gunakan mode

transparent.

V. VTP Advertisement

Setiap switch yang tergabung dalam VTP menyebarkan VLAN, nomor revisi, dan parameter VLAN pada port trunk-nya untuk memberitahu switch yang lain dalam management domain. VTP advertisement dikirim sebagai frame multicast. Switch akan menangkap frame yang dikirim ke alamat multicast VTP dan memproses mereka.

Karena semua switch dalam management domain mempelajari perubahan konvigurasi VLAN yang baru, suatu VLAN hanya perlu dibuat dan dikonfigurasi pada satu VTP server di dalam domain tersebut.

Secara default, management domain diset ke non-secure advertisement tanpa password. Suatu password dapat ditambahkan untuk mengeset domain ke mode secure. Password tersebut harus dikonfigurasi pada setiap switch dalam domain sehingga semua switch yang bertukar informasi VTP akan menggunakan metode enkripsi yang sama.

VTP advertisement dimulai dengan nomor revisi konfigurasi 0 (nol). Pada waktu dilakukan perubahan, nomor revisi akan dinaikkan sebelum advertisement dikirim ke luar. Pada waktu switch menerima suatu advertisement yang nomor revisinya lebih tinggi dari yang tersimpan di dalam, advertisement tersebut akan menimpa setiap informasi VLAN yang tersimpan. Oleh karena itu, penting artinya untuk memaksa setiap jaringan baru yang ditambahkan dengan nomor revisi nol. Nomor revisi VTP disimpan dalam VRAM dan tidak berubah oleh siklus listrik switch.

VI. VTP Pruning

Walaupun konfigurasi trunk link (menggunakan protokol seperti ISL) memungkinkan traffic dari beberapa VLAN melewati satu link, ini tidaklah selalu optimal. Sebagai contoh, misalkan ada tiga switch yang dihubungkan dengan dua trunk link, seperti yang ditunjukkan pada gambar. Dalam kasus ini, ketiga switch tergabung VLAN 1, tetapi hanya switch A dan switch B yang tergabung dalam VLAN 2. Semua traffic VLAN 2 akan tetap dilewatkan ke switch C, walaupun ia tidak tergabung dalam VLAN 2.

Pada waktu VTP Pruning digunakan dalam VTP management domain, traffic VLAN hanya akan dilewatkan ke switch jika diperlukan. Dalam kasus ini, penggunaan VTP Pruning akan memastikan traffic VLAN 2 tidak pernah dilewatkan ke switch-C sampai switch C benar-benar tergabung dalam VLAN 2.

VII. Konfigurasi VTP

Untuk mengkonfigurasi IOS menjadi server VTP, jalankan perintah berikut:

SwitchA# vlan database

SwitchA(vlan)# vtp domain vtpdom

SwitchA(vlan)# vtp server

SwitchA(vlan)# exit

Untuk mengkonfigurasi klien VTP, jalankan perintah berikut:

SwitchB# vlan database

SwitchB(vlan)# vtp domain vtpdom

SwitchB(vlan)# vtp client

SwitchB(vlan)# exit

Untuk menonaktifkan VTP, dengan mengatur mode VTP transparan seperti:

SwitchC# vlan database

SwitchC(vlan)# vtp transparent

SwitchC(vlan)# exit

Untuk memantau pengoperasian VTP dan status, gunakan:

SwitchA# show vtp status

SwitchA# show vtp counters

VIII. Trunking VLAN dengan ISL and 802.1q

Jika menggunakan VLAN dalam jaringan yang mempunyai beberapa Switch yang saling berhubungan antar VLAN, maka dibutuhkan VLAN Trunk.

Switch memerlukan cara untuk mengidentifikasikan VLAN dari mana frame tersebut dikirim saat mengirim sebuah frame ke Switch lainnya. VLAN Trunking mengijinkan Switch memberikan tagging setiap frame yang dikirim antar switches sehingga switch penerima mengetahui termasuk dari VLAN mana frame tersebut dikirim. Idenya bisa digambarkan pada gambar diagram berikut ini:

Beberapa VLAN yang mempunyai anggota lebih dari satu Switch dapat didukung dengan adanya VLAN Trunking.

Beberapa VLAN yang mempunyai anggota lebih dari satu Switch dapat didukung dengan adanya VLAN Trunking. Misal, saat Switch1 menerima sebuah broadcast dari sebuah piranti didalam VLAN1, ia perlu meneruskan broadcast ke SwitchB. Sebelum mengirim frame, SwitchA menambahkan sebuah header kepada frame Ethernet aslinya; heder baru tersebut mengandung informasi VLAN didalamnya. Saat SwitchB menerima frame tersebut, ia mengetahui dari headernya bahwa frame tersebut berasal dari piranti pada VLAN1, maka SwitchB mengetahui bahwa ia seharusnya meneruskan broadcast frame hanya kepada port2 pada VLAN1 saja dari Switch tersebut.

Switch Cisco mendukung dua VLAN trunking protocol yang berbeda, Inter-Switch Link (ISL) dan IEEE 802.1q. keduanya memberikan Trunking dasar, seperti dijelaskan pada gambar diatas. Akan tetapi pada dasarnya keduanya sangatlah berbeda.

IX. Protocol VLAN Trunking:

- Adadua protocol VLAN Trunking utama saat ini, yaitu IEEE 802.1q dan Cisco ISL. Pemilihan protocol VLAN Trunking normalnya berdasarkan piranti platform Hardware yang digunakan.

- IEEE 802.1q adalah standard protocol VLAN Trunking yang memberikan tagging internal kedalam frame Ethernet yang ada sekarang. Hal ini dilakukan dalam hardware dan juga meliputi kalkulasi ulang header checksumnya. Hal ini mengjinkan sebuah frame di tagging dengan VLAN dari mana datagram tersebut berasal dan menjamin bahwa frame dikirim kepada port didalam VLAN yang sama. Hal ini untuk menjaga kebocoran datagram antar VLAN yang berbeda.

- ISL (Inter Switch Link) memberikan suatu tagging external yang dikemas disekitar frame asalnya.

- Saat menghubungkan beberapa Switch lewat sebuah Trunk perlu dipastikan bahwa kedua Switch yang terhubung VLAN Trunking tersebut mempunyai protocol VLAN Trunling yang sama. Penggunaan negosiasi automatis dari protocol VLAN Trunking adalah tidak dianjurkan karena bisa terjadi kemungkinan salah konfigurasi.

- Untuk penerapan VLAN dengan Switch yang berskala besar sebuah protocol manajemen VLAN diperlukan misal VTP (VLAN Trunking Protocol). Protocol VTP memungkinkan VLAN didefinisikan sekali didalam suatu lokasi tunggal dan disinkronkan kepada Switch2 lainnya didalam administrative domain yang sama.

- Penerapan VLAN setidaknya dirancang dengan sangat bagus dan mudah dimanage. Dokumentasinya haruslah sangat rapi dan akurat dan dijaga selalu update agar membantu kegiatan support jaringan. Normalnya VLAN tidaklah dianjurkan untuk jaringan kecil (kurang dari 100 user pada satu lokasi), akan tetapi untuk business dengan skala menengah dan besar, VLAN adalah sangat mendatangkan keuntungan yang besar.

II INTERVLAN ROUTING

InterVLAN adalah metode yang digunakan

untk membagi satu network fisik menjadi beberapa broadcast domain. Untuk

mendukung hal tersebut, maka VLAN membutuhkan device layer 3 untukk

memforward traffic menuju VLAN seberang.

Kita Lihat topologi dibawah ini :

Permasalahannya adalah bagaimana komputer pada vlan sales, manage service, analyst, dan finance yang berbeda alokasi vlan secara logic sehingga dapat bertukar data.

Dari gambar diatas, anda tentunya sudah

cukup paham dengan topologinya. Dalam kasus ini adalah bagaimana caranya

agar semua komputer yang terhubung pada switch dapat terkoneksi dengan

ISP, yang dibuktikan dengan paket ping dari komputer client internal menuju ISP diluar dari network PAT.

Kita akan menggunakan packet tracer sebagai simulator.

Kita akan menggunakan packet tracer sebagai simulator.

- Konfigurasi VLAN.

- Konfigurasi VTP.

- Konfigurasi STP.

- Konfigurasi Sub-Interface pada Router

III HIERARKI JARINGAN KOMPUTER

Model Tiga-Layer Hierarchical Secara Umum

A.PENGERTIAN CORE LAYER

Layer

Core atau lapisan inti merupakan tulang punggung (backbone) jaringan.

Contoh dalam jaringan hirarki layer core berada pada layer teratas

.Layer Core bertanggung jawab atas lalu lintas dalam jaringan. Dalam

lapisan ini data – data diteruskan secepatnya dengan menggunakan motode

dan protokol jaringan tercepat (high speed). Misalnya fast ethetnet

100Mbps, Gigabit Ethetnet, FDDI atau ATM. Pada lalulintas data digunakan

swicth karena penyampaiannya pasti dan cepat.

Dalam

lapisan ini tidak boleh melakukan penyaringan / filter paket data

karena memperlambat transmisi data dan tidak mendukung wordgroup. Untuk

toleransi kesalahan digunakan peralatan jalur ganda . Oleh sebab itu

swicth dikonfigurasikan dengan menggunakan Spanning Tree Topology dimana

dapat diciptakan jalur ganda tanpa harus memiliki resiko terjadi

lingkaran jaringan.

Pada layer ini bertanggung jawab untuk mengirim traffic secara cepat dan andal. Tujuannya hanyalah men-switch traffic secepat mungkin (dipengaruhi oleh kecepatan dan latency). Kegagalan pada core layer dan desain fault tolerance untuk level ini dapat dibuat sebgai berikut :

Yang tidak boleh dilakukan :

- Tidak diperkenankan menggunakan access list, packet filtering, atau routing VLAN.

- Tidak diperkenankan mendukung akses workgroup.

- Tidak diperkenankan memperluas jaringan dengan kecepatan dan kapasitas yang lebih besar.

Yang boleh dilakukan :

- Melakukan desain untuk keandalan yang tinggi ( FDDI, Fast Ethernet dengan link yang redundan atau ATM).

- Melakukan desain untuk kecepatan dan latency rendah.

- Menggunakan protocol routing dengan waktu konvergensi yang rendah.

B. DISTRIBUTION LAYER ( LAPISAN DISTRIBUSI)

Layer

Distribusi disebut juga layer workgroup yang menerapkan titik

kumunikasi antara layer akses dam layer inti. Fungsi utama layer

distribusi adalah menyediakan routing, filtering dan untuk menentukan

cara terbaik unutk menangani permintaan layanan dalam jaringan. Setelah

layer distribusi mentukan lintasan terbaik maka kemudian permintaan

diteruskan ke layer inti. Layer inti dengan cepat meneruskan permintaan

itu ke layanan yang benar.

Layer

distribusi diterapkan kepada setiap fakultas yang memiliki beberapa

jurusan untuk menghubungkan beberapa jurusan-jurusan yang ada kedalam

satu workgroup. Dalam lapisan ini diadakan pembagian atau pembuatan

segmen-segmen berdasarkan peraturan yang dipakai dalam perusahan atau

universitas, dimana jaringan dibagi pada setiap workgroup.

Penyaringan

/filter data dalam lapisan ini akan dilakukan untuk pembatasan

berdasarkan collison domain, pembatasan dari broadcast dan untuk

keamanan jaringan. Pada Layer distibusi VLAN juga dibuat untuk

menciptakan segmen - segmen logika. Layer ini mendefinisikan daerah dimana manipulasi paket data (packet manipulation) dapat dilakukan.

Fungsi Distribusi Layer antara lain adalah:

· Address atau Area Jaringan LAN

· Akses ke Workgroup ata Departemen

· Mendefinisikan Broadcast/multicast domain

· Routing dari Virtual LAN (VLAN)

· Titik temu beberapa media berbeda yang digunakan didalam jaringan

· Keamanan

· Titik dimana Akses secara Remote ke Jaringan dapat dilakukan

C. ACCESS LAYER

Layer

ini disebut layer desktop. Layer akses mengendalikan akses pengguna

dengan workgroup ke sumber daya internetwork. Desain Layer akses

diperlukan untuk menyediakan fasilitas akses ke jaringan. Fungsi

utamanya adalah menjadi sarana bagi suatu titik yang ingin berhubungan

dengan jaringan luar. Terjadi

juga Penyaringan / filter data oleh router yang lebih spesifik

dilakukan unutk mencegah akses ke seuatu komputer. Jarak setiap kali

sebuah paket melalui router disebut sebagai sebuah hop. RIPv2

mengirimkan semua routing tabel ke router-router tetangganya yang

terhubung secara langsung berkomunikasi maka pada tiap router tersebut

perlu diterapkan konfigurasi protokol routing sehingga paket yang

dikirimkan oleh setiap router sampai ke tujuan.

Pada

layer ini menyediakan aksess jaringan untuk user/workgroup dan

mengontrol akses dan end user local ke Internetwork. Sering di sebut

juga desktop layer.

Resource yang paling dibutuhkan oleh user akan disediakan secara local.

Kelanjutan penggunaan access list dan filter, tempat pembuatan

collision domain yang terpisah (segmentasi). Teknologi sepertiEthernet switching tampak pada layer ini serta menjadi tempat dilakukannya routing statis.

Fungsi Access Layer antara lain:

· Shared bandwidth

· Switched bandwidth

· MAC layer filtering

· Microsegmentation

· Memahami Model Cisco Tiga-Layer Hierarchical

Desain jaringan hirarkis membantu kita untuk membuat jaringan lebih handal dan dapat diprediksi. Tingkat

dengan desain tingkat membantu untuk memahami faksi jaringan mudah

seperti, kita bisa menggunakan tool seperti access list pada level

tertentu dan dapat menghindari mereka dari orang lain.

Model lapisan Cisco terdiri dari tiga lapisan berikut:

· Core layer

· Lapisan Distribusi

· Lapisan Akses

Setiap lapisan memainkan peran dan tanggung jawab khusus yang ditugaskan untuk tiga lapisan logis. Lapisan tersebut sama seperti jaringan lapisan model referensi OSI.

Ketujuh lapisan dalam model OSI menjelaskan beberapa fungsi tetapi tidak protokol. Salah satu protokol yang dapat dipetakan ke lebih dari satu lapisan dan lebih dari satu protokol dapat berkomunikasi dengan satu lapisan. Dengan cara yang sama, menggunakan model Cisco kita dapat membangun implementasi fisik menggunakan implementasi jaringan hirarki. Kita bisa menggunakan banyak perangkat di dalam lapisan tunggal dan kita juga dapat menggunakan perangkat tunggal untuk melakukan fungsi di dua lapisan.

Berikut adalah penjelasan rinci dari lapisan ini.

1. Core Layer

Merupakan

layer terluar. Device yang digunakan pada layer ini sebaiknya device

yang mampu menerima data dalam jumlah besar dan dapat mengirim data

dengan cepat. pada

bagian Inti terdapat interkoneksi utama atau akses utama dari network

dan yang akan mengoptimalkan transport antar sites. Bisa berupa

perangkat Switching di Layer 2 atau Layer 3 yang tugas pokonya sebagai

interkoneksi semua sumber daya. Contohnya perangakt Switching Layer 3

yang bertugas forward dan routing semua paket masuk dan keluar network,

fungsi firewall dan sistem keamanan lainnya juga bisa di implementasikan

di Hirarki Core ini.

Tujuan core layer adalah untuk mempercepat lalu lintas jaringan sebanyak mungkin. Lalu

lintas pada lapisan inti adalah umum bagi sebagian besar pengguna dan

data pengguna diangkut ke lapisan distribusi yang meneruskan permintaan

jika diperlukan. Jika lapisan inti dipengaruhi oleh kegagalan, setiap pengguna terpengaruh pada jaringan. toleransi kegagalan adalah hal utama yang perlu dipertimbangkan pada lapisan ini.

Tanggung jawab utama lapisan inti adalah untuk melihat lalu lintas yang padat, sehingga kecepatan dan masalah lalu lintas prihatin pada lapisan ini. Fungsi dari Core Layer :

Tanggung jawab utama lapisan inti adalah untuk melihat lalu lintas yang padat, sehingga kecepatan dan masalah lalu lintas prihatin pada lapisan ini. Fungsi dari Core Layer :

- Melindungi jaringan dari memeperlambat lalu lintas, penggunaan daftar akses, routing antara berbeda Virtual Local Area Network (VLAN) dan Packet Filtering.

- Melindungi jaringan dari dukungan workgroup akses.

- Jangan memperluas jaringan core layer. Cobalah untuk mengatasi masalah kinerja dnegan menambah router dan lebih memilih untuk meng-upgrade perangkat lebih dari ekspansi.

2. Distribusi Layer

Device

yang digunakan pada layer ini sebaiknya device yang mampu menetapkan

policy terhadap jaringan dan mampu melakukan peyaringan/filter paket dan

bertindak sebagai firewall. Router bias ditempatkan pada distribusi

layer ini. di

bagian distribusi akan ditugaskan untuk mendistribusikan semua

pengaturan di hirarki Core ke Access dan yang akan membuat kebijakan

koneksi. Distribusi lebih ditekankan untuk mempermudah pengaturan dan

menyebarkan resource yang ada di network sesuai dengan aturan yang telah

dibuat. Peralatan pada hirarki ini biasanya berupa Switching di layer

2.

Hal ini juga dikenal sebagai lapisan workgroup dan ini disebut komunikasi titik antara akses dan layer inti. Fungsi dasar lapisan distribusi routing, filtering dan akses WAN dan mengetahui metode yang dapat mengakses paket inti. Lapisan

ini harus mencari tahu mekanisme tercepat untuk menangani operasi

jaringan seperti bagaimana penanganan dan forwarding file ke server

berdasarkan permintaan. Setelah menemukan jalan yang terbaik, distribusi permintaan lapisan maju menuju lapisan inti dan kemudian ke layanan yang tepat. Implementasi kebijakan dilakukan pada layer distribusi dan Anda bisa latihan fleksibilitas mendefinisikan operasi jaringan.

Berikut adalah fungsi yang harus dilakukan di layer distribusi:

· Implementasi dari daftar akses untuk menyaring lalu lintas yang menarik dan memblokir lalu lintas tidak menarik.

· Keamanan dan jaringan kebijakan pelaksanaan yang berisi terjemahan alamat dan firewall.

· Routing statis redistribusi

· Mengaktifkan routing antara semua VLAN

· Mendefinisikan domain broadcast dan multicast

3. Akses Layer

Merupakan

layer yang terdekat dengan user. Sebaiknya device yang terpasang dapat

berfungsi menghubungkan antar host dan dapat mengatur collision domain. di

bagian inilah semua perangkat disebarkan dan di interkoneksikan ke

semua end point sumber daya yang ada misalnya terminal user dan

sebagainya. Peralatan bisa berupa router layer 3 atau switching layer 2.

User

dan workgroup akses ke jaringan dan sumber daya didefinisikan pada

lapisan akses dan lapisan ini juga dikenal sebagai lapisan desktop.

Berikut adalah beberapa fungsi dari lapisan akses:

· Mengelola kontrol akses dan kebijakan

· Buat collision domain yang terpisah

· Konektivitas workgroup melalui layer distribusi

DDR (Double Data Rate) dan teknologi Ethernet switching yang terutama digunakan dalam lapisan akses dengan Static routing.

beberapa Device yang termasuk core layer :

- Cisco switches seperti seri 7000, 7200, 7500, and 12000 (untuk digunakan pada WAN)

- Catalyst switches seperti seri 6000, 5000, and 4000 (untuk digunakan pada LAN)

- T-1 and E-1 lines, Frame relay connections, ATM networks, Switched Multimegabit Data Service (SMDS)

- Cisco ASR 9000 Series Aggregation Services Routers

- Cisco ASR 1000 Series Aggregation Services Routers

- Cisco Carrier Routing System

- Cisco 7600 Series Routers

- Cisco XR 12000 Series Router

beberapa Device yang termasuk distribute layer :

- Cisco Catalyst 6500 Series Switches

- Cisco ASR 1000 Series Aggregation Services Routers

- Cisco 1900 Series Integrated Services Routers

- Cisco 2900 Series Integrated Services Routers

- Cisco 3900 Series Integrated Services Routers

- Cisco 800 Series Routers

Kemudian setelah beliau menjelaskan materi, beliau langsung mengajarkan untuk langsung di praktekan bersama. Beliau pun langsung membuka contoh soal yang beliau berikan kepada kami semua sebagai berikut :

Dan langsung saja beliau mengajarkan untuk konfigurasinya sebagai berikut :

Demikian blog saya kali semoga bermanfaat bagi yang membacanya.

Sumber : https://eripahle.wordpress.com/2011/09/24/vtp-virtual-trunking-protocol/

https://barliesucks.wordpress.com/2010/01/10/intervlan-routing/

http://informasiitalwi.blogspot.com/2012/03/hierarki-jaringan-komputer.html

Lalu beliau menjelaskan ada 3 masalah dalam jaringan yaitu

1.tidak ada pembatasan data broadcast dalam jaringan

2. jalur hanya 1 sehingga memenuhi trafict jaringan

3. lebar jalur semua pengiriman sama

dan beliau memberikan 3 solusi pemecahan masalah

1.membuat vlan untuk membatasi broadcast dalam jaringan

2.membuat ether channel

3. desain sesuai dengan hirarki jaringan

Demikian blog saya kali semoga bermanfaat bagi yang membacanya.

Sumber : https://eripahle.wordpress.com/2011/09/24/vtp-virtual-trunking-protocol/

https://barliesucks.wordpress.com/2010/01/10/intervlan-routing/

http://informasiitalwi.blogspot.com/2012/03/hierarki-jaringan-komputer.html

No comments:

Post a Comment